Ethical Hacking 101 – چگونه Metasploitable را در رایانه خود راه اندازی کنید

خانم ها و آقایان، به دنیای ماشین های مجازی خوش آمدید🖥️

پس شما دنیای هک اخلاقی را کشف کرده اید و می خواهید دست خود را روی چیزی امتحان کنید. مشکل اینجاست که انجام "کاربرد عملی" در مورد چیز اشتباه ممکن است شما را جریمه، دستگیر و حتی زندانی نامطلوب کند.

شما مجبور نیستید هنوز رویاهای خود را رها کنید. یک راه قانونی و اخلاقی برای تقویت مهارتهای تهاجمی سایبری شما وجود دارد: ماشینهای مجازی آسیبپذیر.

در این آموزش نگاهی به موارد زیر خواهیم داشت:

پس بدون هیچ مقدمه ای، بیایید وارد شویم.

ماشین مجازی چیست؟

ماشین مجازی (VM) شبیه سازی یک سیستم کامپیوتری است. به آن مانند یک محیط یکبار مصرف کوچک فکر کنید که در آن می توانید با سیستم عامل ها و نرم افزارهای مختلف بازی کنید.

در یک ماشین مجازی، میتوانید فایلهای مهم سیستم را حذف کنید، نرمافزار آزمایش کنید یا حتی یک ویروس نصب کنید (توصیه نمیشود) و هیچ اتفاقی برای سیستم واقعی شما نمیافتد.

همه اینها با یک هایپروایزر امکان پذیر می شود، نرم افزاری که برخی از منابع سخت افزاری سیستم "میزبان" شما را می گیرد و آن را برای ماشین "مهمان" در دسترس قرار می دهد. هایپروایزر به شما امکان می دهد مواردی مانند مقدار رم، فضای ذخیره سازی و حتی صفحه نمایش (اگر چندین نمایشگر دارید) را تعیین کنید که می خواهید به VM بسپارید.

2 نوع هایپروایزر وجود دارد که عبارتند از:

هایپروایزورهای نوع 1

هایپروایزورهای نوع 2

من می دانم که طرح نامگذاری شگفت انگیز است.

هایپروایزرهای نوع 1 مستقیماً روی ماشین میزبان فیزیکی اجرا می شوند و دسترسی مستقیم به منابع سخت افزاری دارند. آنها تمایل دارند برای سرورها و زیرساخت های سطح سازمانی استفاده شوند. آنها به دلیل دسترسی مستقیم به منابع میزبان کارآمدتر در نظر گرفته می شوند. نمونه هایی از هایپروایزرهای نوع 1 عبارتند از Microsoft Hyper-V و VMware ESXi.

از طرف دیگر هایپروایزرهای نوع 2 بر روی سیستم عامل میزبان نصب می شوند و منابع سخت افزاری را برای مهمان مدیریت می کنند. اینها را در رایانه های شخصی پیدا خواهید کرد و مدیریت منابع سخت افزاری را برای کاربر معمولی بسیار آسان می کند. نمونه هایی از هایپروایزرهای نوع 2 عبارتند از Oracle VirtualBox (مورد علاقه شخصی من 😌) و VMware Workstation.

ما از Oracle VirtualBox، یک هایپروایزر نوع 2، برای سادگی استفاده خواهیم کرد (و به دلیل اینکه سروری ندارم که به طور تصادفی در اطراف خانه قرار دارد). حال، بیایید یک VM آسیب پذیر مناسب برای نصب پیدا کنیم.

Metasploitable چیست؟

Metasploitable یک "ماشین مجازی عمدا آسیب پذیر" توسط Rapid7، صاحبان پروژه امنیتی محبوب Metasploit است. توجه داشته باشید که Metasploitable و Metasploit دو چیز کاملا متفاوت هستند. قبلی یک VM است در حالی که دومی یک ابزار توهین سایبری است (که ممکن است در مقاله بعدی پوشش داده شود یا نباشد).

ماشین های مجازی مانند هر کامپیوتر دیگری باید تا حد امکان ایمن باشند. Metasploitable کاملا برعکس عمل می کند. آن را با آسیبپذیریهای کافی بیرون میآورد تا به متخصصان امنیت سایبری در CYSED کابوسهای جدی بدهد. VM یک سیستم مبتنی بر لینوکس با پورت های مختلف باز، پیکربندی ناامن و نرم افزار قدیمی است.

اکنون، بیایید نحوه نصب ایمن آن را بر روی سیستم های خود بیابیم.

نحوه راه اندازی Metasploitable

قبل از اینکه جلوتر برویم، به چند چیز نیاز دارید:

یک اتصال به اینترنت

رایانه ای با حداقل 8 گیگابایت رم و 20 گیگابایت فضای ذخیره سازی رایگان

استعدادی برای یک گیک عالی بودن

و با علامت زدن آن کادرها، بیایید شروع کنیم.

برای دانلود VM، به گوگل سر بزنید و عبارت Metasploitable download را تایپ کنید. روی لینک اول توسط SourceForge کلیک کنید و دانلود را بزنید. این فایل حدود 800 مگابایت است، پس در حین دانلود یک قسمت از Scooby-Doo را آزاد کنید.

پس از اتمام باید یک فایل فشرده مانند این داشته باشید:

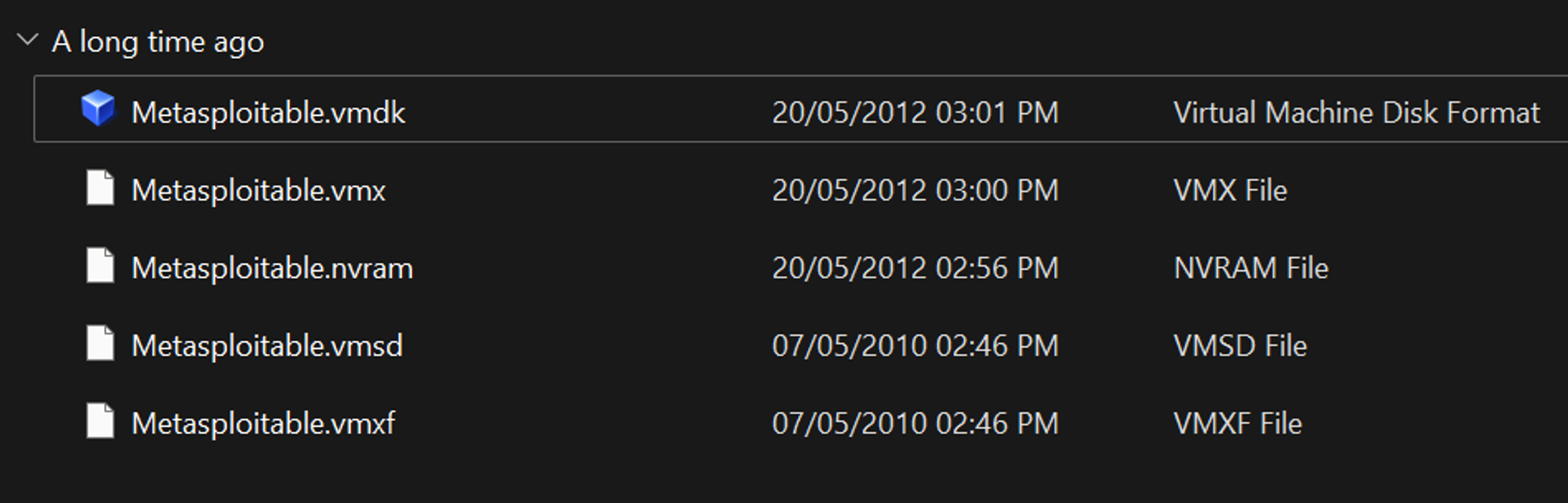

راست کلیک کرده و Extract All… را بزنید تا VM Disk را دریافت کنید. شما باید چند فایل مانند این را ببینید:

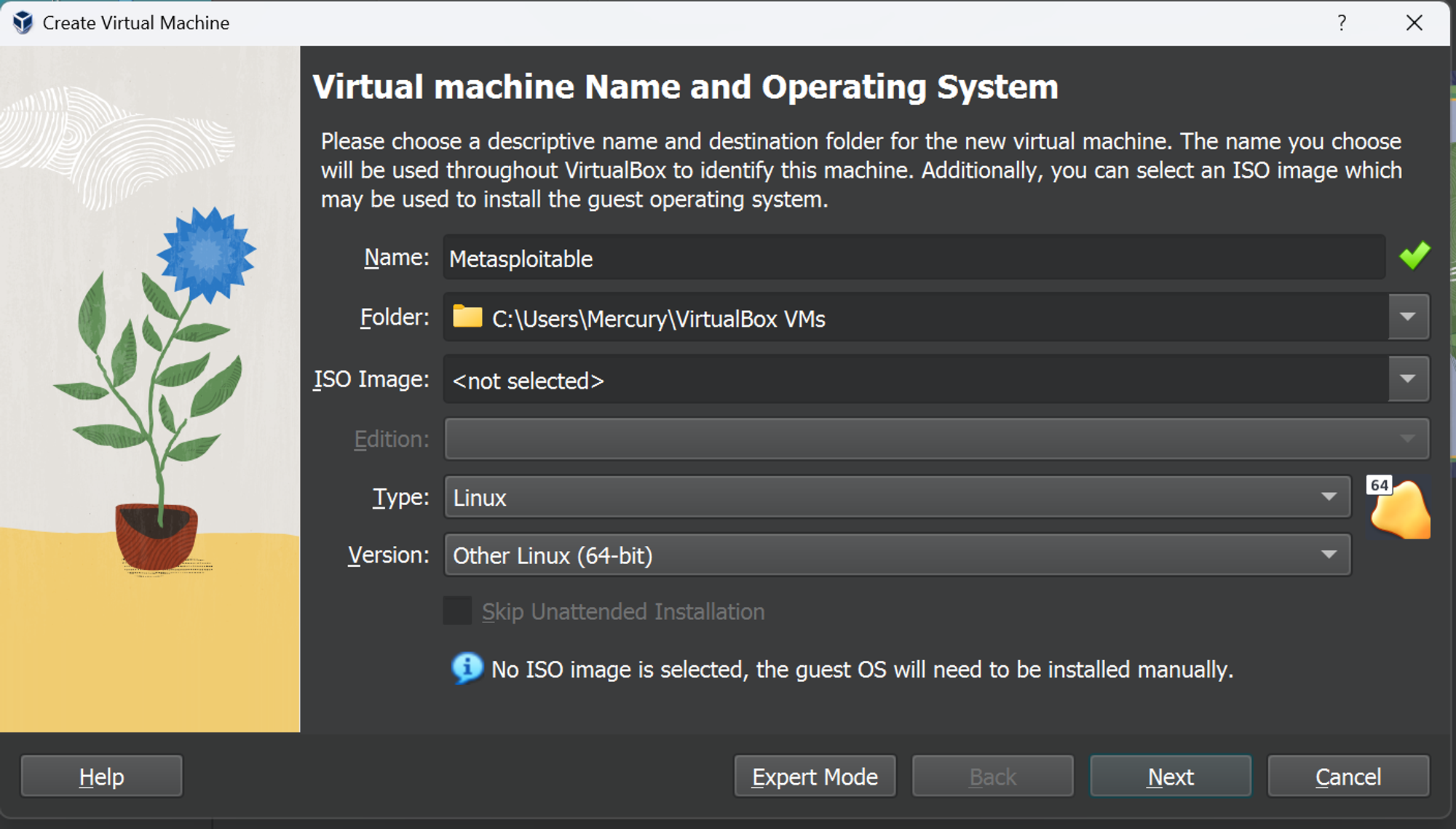

ما برای نصب VM خود به VirtualBox نیاز داریم. با استفاده از این آموزش توسط Beau Carnes می توانید به سرعت VirtualBox را راه اندازی کنید. برای وارد کردن Metasploitable، VirtualBox را باز کنید و روی "جدید" کلیک کنید. گزینه های زیر را تنظیم کنید:

نام: Metasploitable (یا هر چیزی که دوست دارید)

نوع: لینوکس

نسخه: لینوکس دیگر (64 بیتی)

شما مجبور نیستید یک تصویر ISO را انتخاب کنید زیرا سیستم عامل از قبل در هارد دیسک مجازی است که در ادامه نصب خواهد شد.

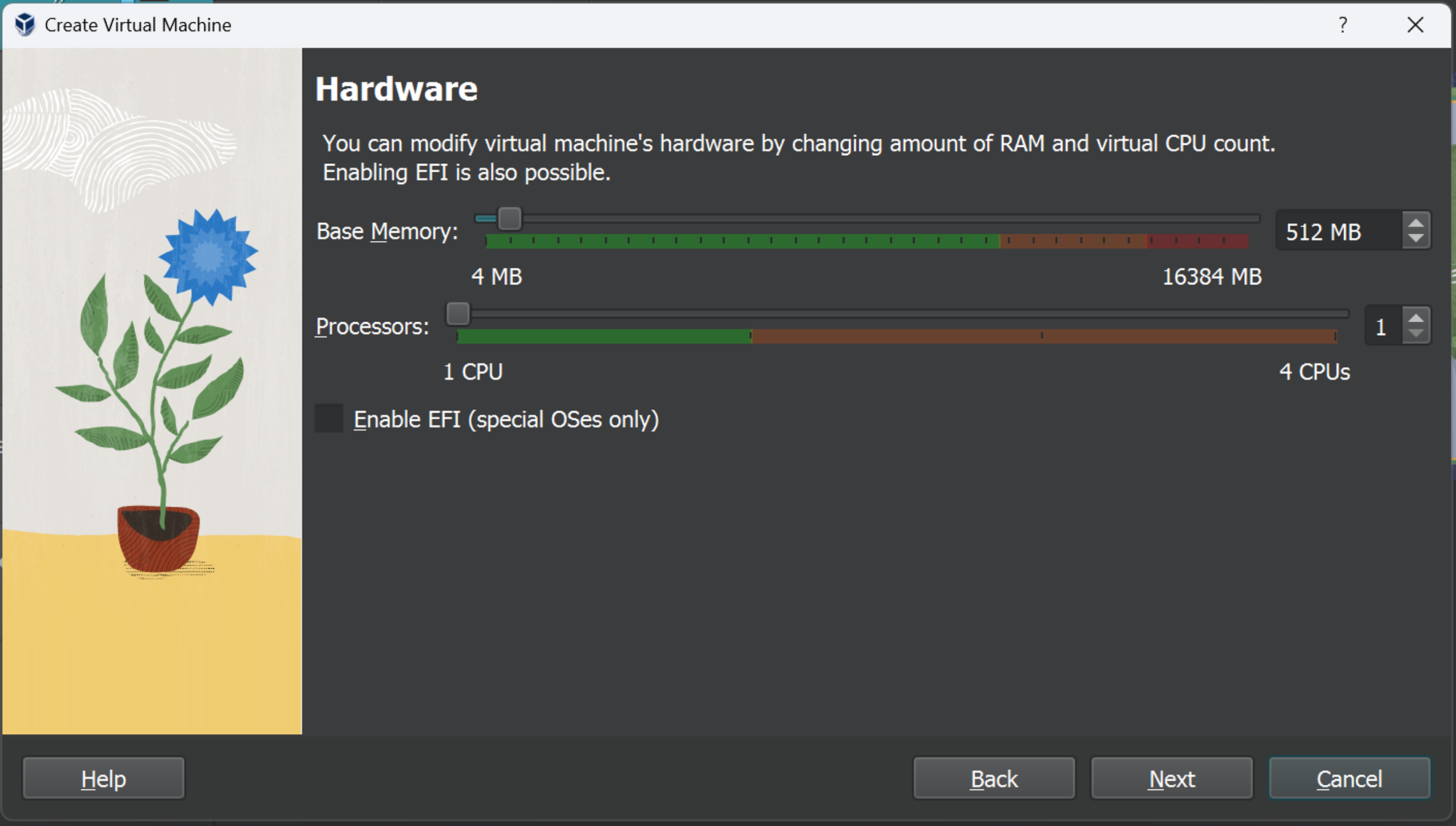

روی "بعدی" کلیک کنید، که باید شما را به بخش سخت افزار هدایت کند. همانطور که قبلا ذکر شد، VM شبیه سازی سیستم واقعی است که به منابعی مانند RAM و یک پردازنده نیاز دارد. شما می توانید مقدار رم و پردازنده های منطقی استفاده شده توسط VM خود را تغییر دهید.

به خاطر داشته باشید که هر چه منابع بیشتری به VM اختصاص دهید، منابع کمتری برای سیستم خود در اختیار دارید.

با توجه به آن، من پیشنهاد می کنم تنظیمات سخت افزاری پیش فرض را رها کنید.

درس سریع: سیستم شما احتمالاً فقط 1 پردازنده فیزیکی دارد اما می تواند تا 8 یا بیشتر پردازنده منطقی داشته باشد. این به دلیل چیزی به نام Hyperthreading است که در آن یک کامپیوتر اساساً هسته های فیزیکی خود را به چندین هسته مجازی کوچکتر تبدیل می کند. حالا به آموزش برگردیم.

روی «بعدی» کلیک کنید و به بخش «دیسک سخت مجازی» هدایت خواهید شد. به طور معمول، شما یک هارد دیسک مجازی برای ماشین مجازی خود ایجاد می کنید، اما ما در حال حاضر یکی از آن ها را داریم.

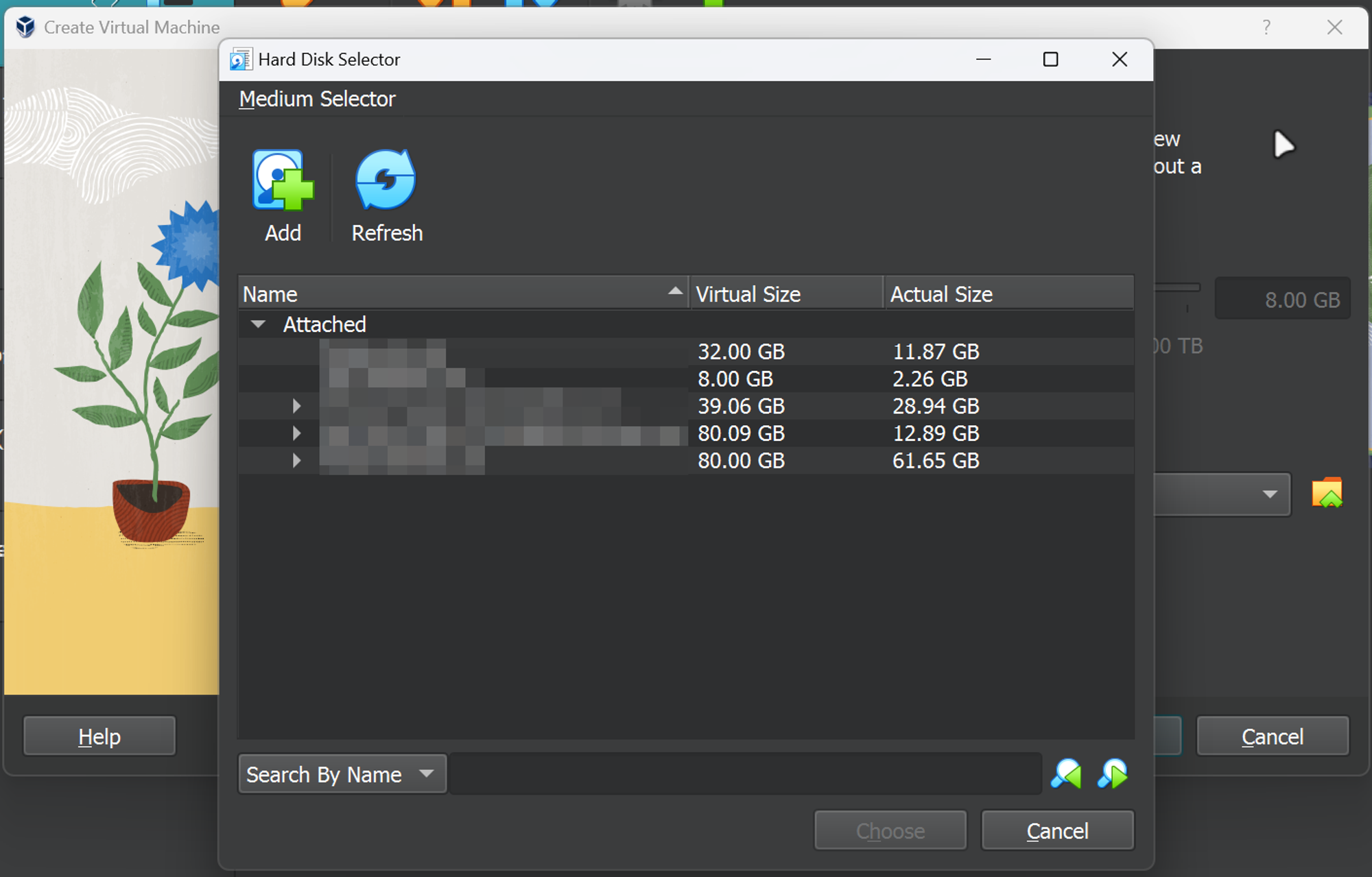

روی «استفاده از فایل هارد دیسک مجازی موجود» کلیک کنید و روی « گفت ن» در بالا سمت راست کلیک کنید.

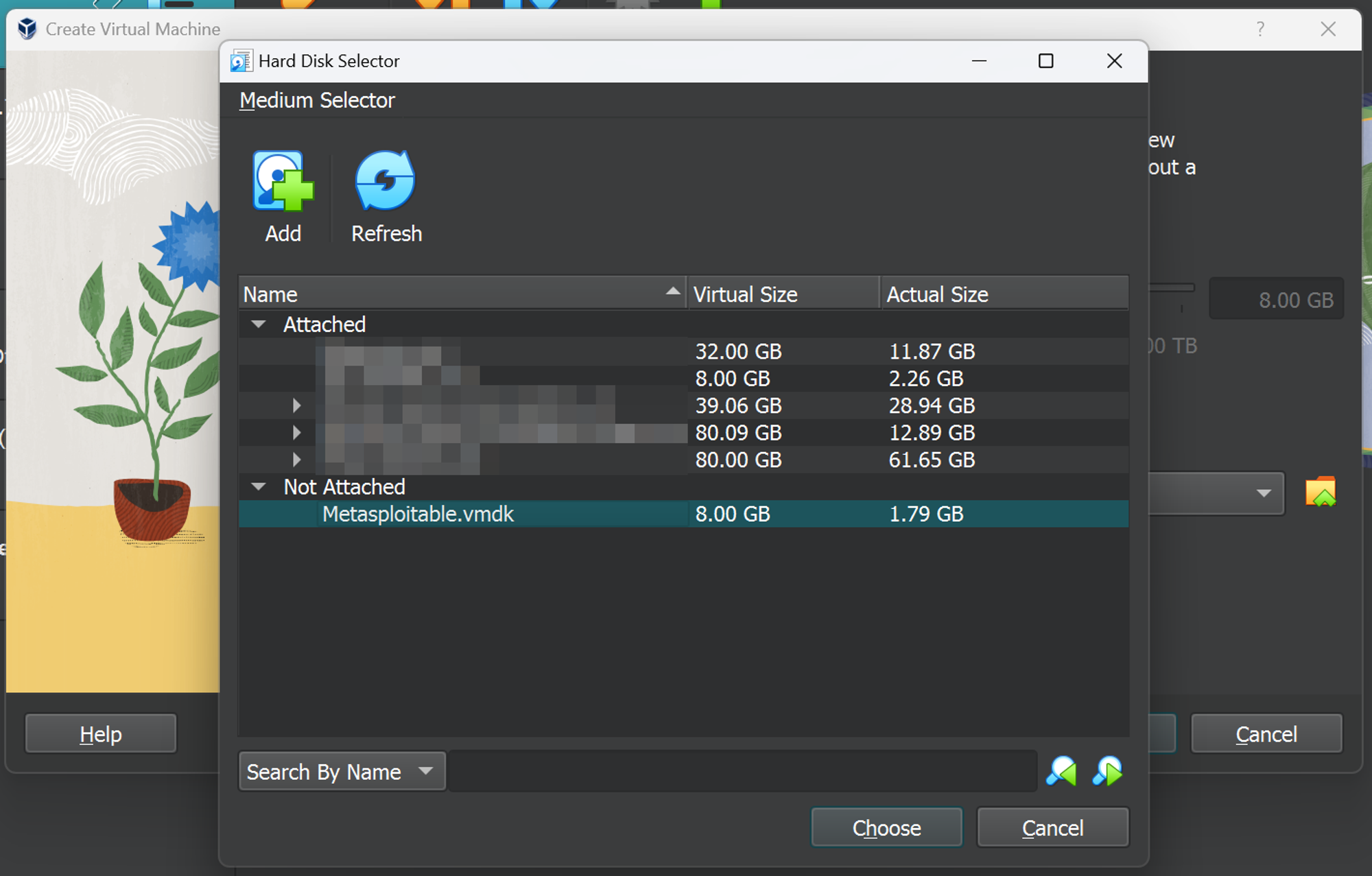

با این کار فایل اکسپلورر باز میشود، که در آنجا فایل «Metasploitable.vmdk» را انتخاب میکنید. پس از انجام این کار، Metasploitable باید در زیر فهرست "ناتکده نشده" ظاهر شود.

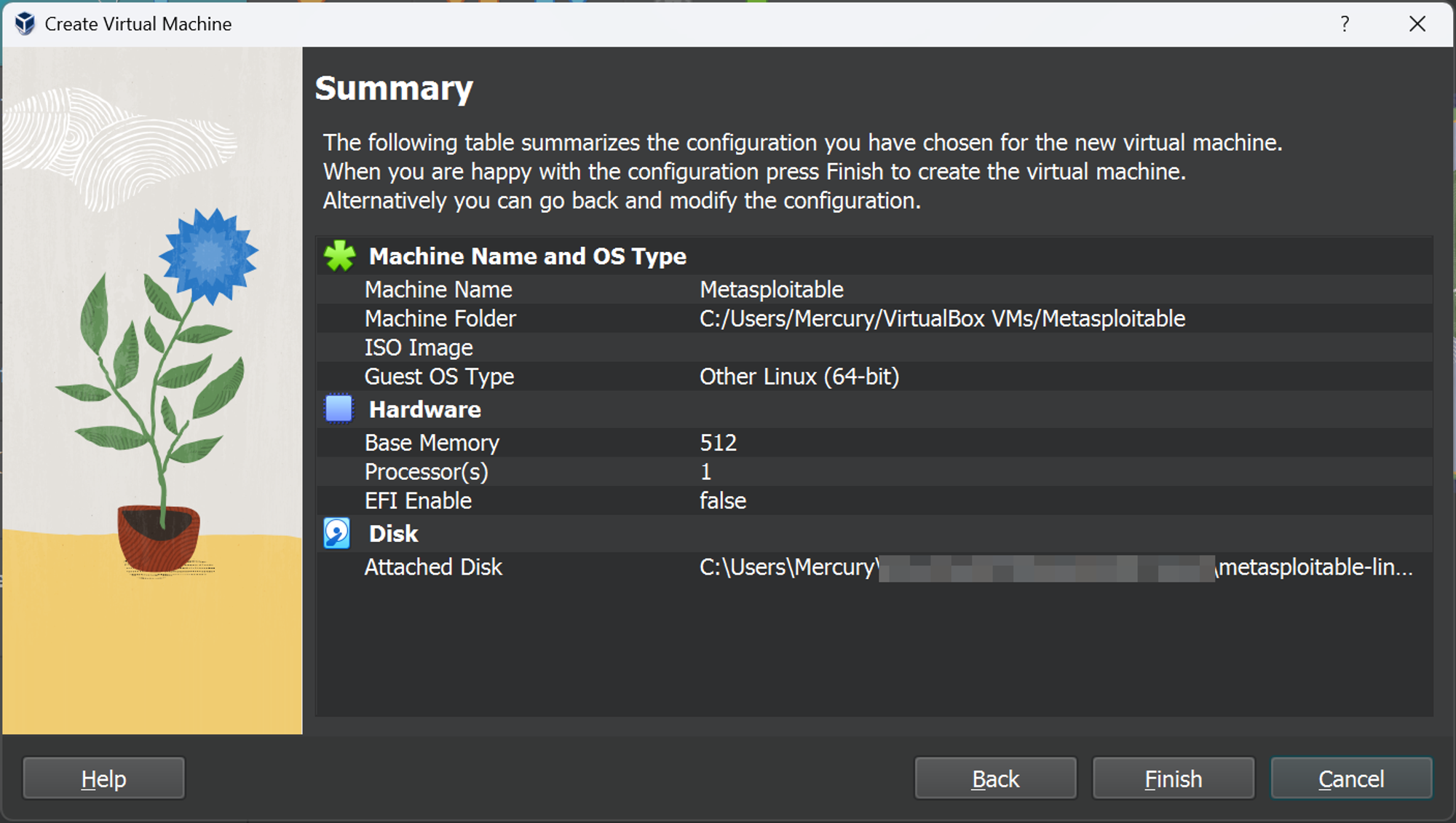

آن را انتخاب کنید، «انتخاب» را بزنید و روی «بعدی» کلیک کنید. شما به بخش "خلاصه" هدایت می شوید که اطلاعاتی در مورد ماشین مجازی قبل از راه اندازی نهایی به شما می دهد.

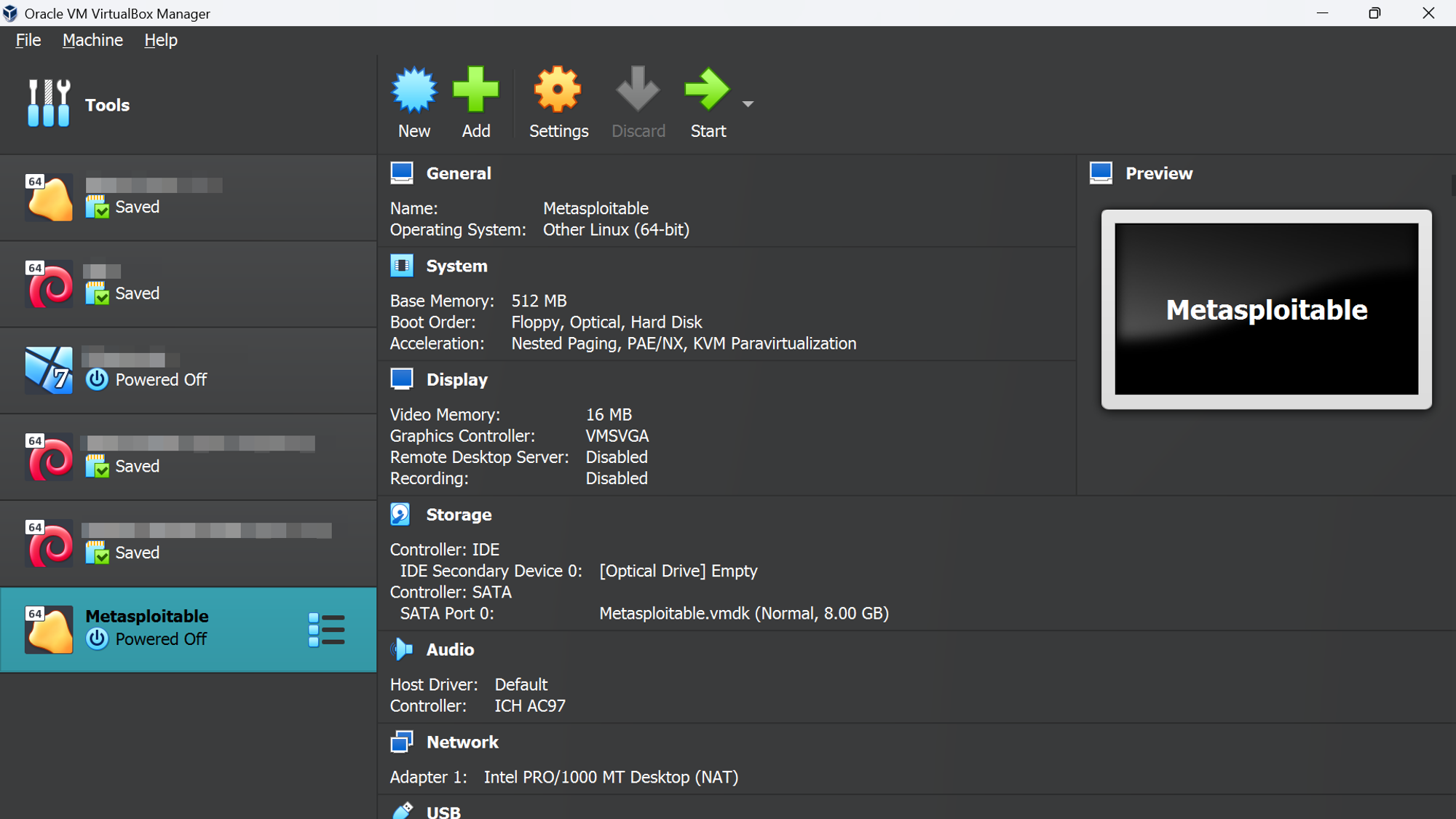

بیایید کار را با زدن کلمه "Finish" به پایان برسانیم و باید صفحهای مانند آن را دریافت کنید.

راه اندازی Metasploitable را به شما تبریک می گویم. اکنون می توانید مهارت های امنیت سایبری خود را بدون خطر سفر به زندان محلی خود بسازید.

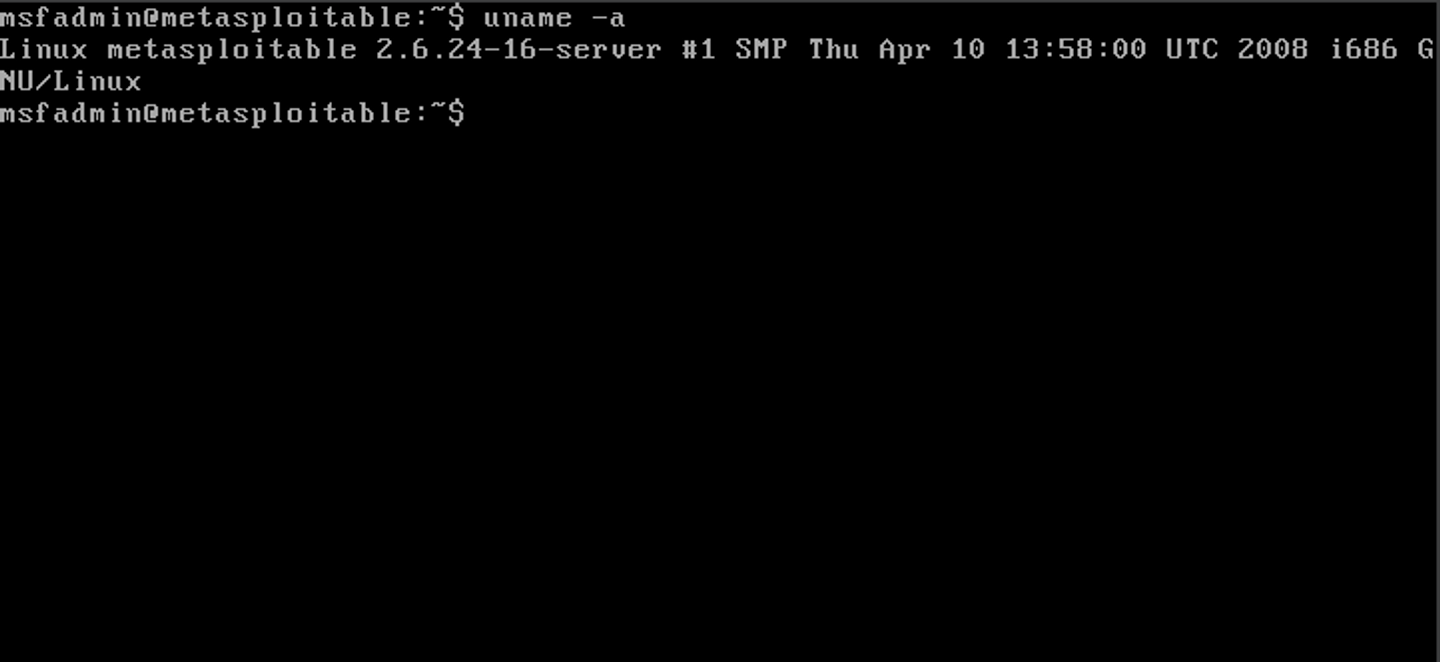

اعتبار دستگاه msfadmin:msfadmin است. با خیال راحت دستگاه کالی خود را راه اندازی کنید، دستگاه ها را پینگ کنید و شروع به هک کنید. در اینجا، من به شما یک اشاره می کنم: با 'nmap' شروع می شود 👁️.

یک کلمه سریع در مورد ماشین های آسیب پذیر

درست مانند یک سیستم واقعی، یک ماشین مجازی در برابر حملات دنیای واقعی آسیب پذیر است. سعی کنید Metasploitable را در زمانی که استفاده نمی کنید بالا نگذارید و قطعاً آن را در معرض شبکه های غیرقابل اعتماد قرار ندهید.

به طور پیشفرض، VM تنظیم شده است که از NAT (ترجمه آدرس شبکه) استفاده کند که با جدا کردن آن از شبکه خارجی و در عین حال دسترسی به اینترنت، یک لایه امنیتی اضافه میکند.

با این حال، این ممکن است راه حل جامعی نباشد. یکی از جایگزین های رایج تغییر تنظیمات آداپتور شبکه به Host-Only است که VM را از اینترنت قطع می کند اما به آن اجازه می دهد با ماشین های مجازی دیگر و میزبان ارتباط برقرار کند.

اگر میپرسید گزینههای دیگر چه هستند، در اینجا خلاصهای سریع برای هر کدام آورده شده است:

NAT: شبکه میزبان را به اشتراک می گذارد، دسترسی اینترنت به VM را فراهم می کند.

آداپتور Bridged: VM مستقیماً به شبکه فیزیکی متصل می شود.

شبکه داخلی: شبکه ایزوله برای ماشین های مجازی روی همان ه است.

Host-Only Adapter: VM ها با میزبان و بین خود ارتباط برقرار می کنند.

درایور عمومی: اجازه استفاده از درایورهای سفارشی و غیر استاندارد شبکه را می دهد.

شبکه NAT: شبیه NAT است اما امکان تعریف خصوصیات شبکه را می دهد.

Cloud Network: ویژگی آزمایشی برای شبکه های مبتنی بر ابر.

Not Attached: بدون اتصال به شبکه برای ماشین مجازی.

نتیجه

و اکنون، بیایید آنچه را که در این آموزش آموختهاید خلاصه کنیم:

ماشین مجازی چیست و چگونه کار می کند

Metasploitable چیست

نحوه نصب Metasploitable و هر ماشین مجازی دیگر

کاری که آداپتورهای شبکه مختلف در VirtualBox انجام می دهند

بازی با Metasploitable یک راه عالی برای تمرین مهارتهای تهاجمی امنیت سایبری و اگر میخواهید سعی کنید آن را اصلاح کنید، حالت دفاعی است. اگر میخواهید فراتر از Metasploitable بروید، Vulnhub مکانی عالی برای دانلود ماشینهای مجازی بیشتر است.

همچنین میتوانید از پلتفرمهایی مانند TryHackMe و HackTheBox استفاده کنید که بازیسازی شدهاند و اگر چیز کمی متفاوت میخواهید، همه چیز را سرگرمکنندهتر میکنند.

موفق باشید و هک مبارک 🙃

منابع

سپاسگزاریها

با تشکر از Anuoluwapo Victor ، Chinaza Nwukwa ، Holumidey Mercy ، Favor Ojo ، Georgina Awani ، و خانوادهام برای الهام، حمایت و دانش مورد استفاده برای قرار دادن این پست. همه شما شگفت انگیز هستید.

اعتبار تصویر جلد: Google DeepMind

ارسال نظر