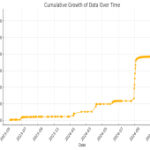

محققان Checkmarx کمپین پیچیدهای را کشف کردهاند که در آن مهاجمان اعتباری را در جامعه Python Package Index (PyPI) ایجاد کردهاند تا بدافزارهای مخرب و سرقت اطلاعات را منتشر کنند.

از کمی بیش از یک ماه پیش، مهاجمان چندین بسته غیر مخرب پایتون مانند 'spl-types' را برای ایجاد اعتبار و فرار از شناسایی برای یک حمله آینده، از طریق وب سایت پرسش و پاسخ StackExchange بارگذاری کردند.

کمی بیش از یک هفته بعد، مهاجمان نسخههای مخرب بستههایی را منتشر کردند که بدافزارهای مبهم را در فایل «init.py» جاسازی میکردند.

هک اجتماعی PyPI؟

با جلب اعتماد جامعه، هکرها توانستند بدافزارهای اجرا شده به صورت خودکار را برای به خطر انداختن سیستمهای قربانیان ناآگاه، استخراج دادهها و تخلیه کیف پولهای ارزهای دیجیتال به کار گیرند.

دیگر اخبار

هکرها از چندین نقص امنیتی در پردازندههای گرافیکی برتر کوالکام سوء استفاده میکنند

بیشتر بخوانید

مهاجمان پاسخ های به ظاهر مفیدی را در موضوعات محبوب StackExchange ارسال کردند و با سوء استفاده از اعتماد معمول این پلتفرم ها، کاربران را به بسته مخرب خود هدایت کردند.

یک مولفه درب پشتی دسترسی دائمی از راه دور را برای مهاجمان فراهم میکرد که بهرهبرداری طولانیمدت و تخلیه بیشتر کیف پول کریپتو را ممکن می کرد. این حمله در درجه اول افرادی را هدف قرار داد که با ارزهای رمزنگاری Raydium و Solana درگیر بودند.

این بدافزار علاوه بر تخلیه کیف پول، داده های حساسی مانند تاریخچه مرورگر، رمزهای عبور ذخیره شده، کوکی ها و اطلاعات کارت اعتباری را نیز جمع آوری می کند. همچنین اپلیکیشنهای پیامرسانی مانند تلگرام و سیگنال را برای گرفتن اسکرین شات و جستجوی فایلهایی با کلمات کلیدی خاص مرتبط با ارز دیجیتال و دادههای حساس هدف قرار داده است.

با توجه به عنصر دستکاری اجتماعی حمله، محققان مجدداً بر اهمیت تأیید صحت بستههای نرمافزاری و حفظ هوشیاری در برابر محتوای بالقوه مضر انجمن تأکید میکنند.

علاوه بر این، اقدامات اساسی امنیت سایبری، مانند دانلود نکردن محتوای ناشناخته، محافظت از حسابهای آنلاین با رمزهای عبور قوی و احراز هویت دو مرحلهای، و به روز نگه داشتن نرمافزار، گامهای حیاتی در مبارزه با گسترش بدافزار هستند.

را در کد ماشین کامپیوتر بزرگ می کند" class=" block-image-ads hero-image" srcset="https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-320-80.jpg 320w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-480-80.jpg 480w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-650-80.jpg 650w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-970-80.jpg 970w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-1024-80.jpg 1024w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-1200-80.jpg 1200w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-1920-80.jpg 1920w" sizes="(min-width: 1000px) 600px, calc(100vw - 40px)" data-pin-media="https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT.jpg">

را در کد ماشین کامپیوتر بزرگ می کند" class=" block-image-ads hero-image" srcset="https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-320-80.jpg 320w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-480-80.jpg 480w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-650-80.jpg 650w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-970-80.jpg 970w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-1024-80.jpg 1024w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-1200-80.jpg 1200w, https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT-1920-80.jpg 1920w" sizes="(min-width: 1000px) 600px, calc(100vw - 40px)" data-pin-media="https://cdn.mos.cms.futurecdn.net/tfTPM2h23pWZ3334EbhVKT.jpg">

ارسال نظر