آنچه از کیفرخواست مغز متفکر LockBit آموختیم

روز سهشنبه، مقامات ایالات متحده و بریتانیا فاش کردند که مغز متفکر LockBit، یکی از پرکارترین و مخربترین گروههای باجافزار تاریخ، یک روسی 31 ساله به نام دیمیتری یوریویچ خوروشف، با نام مستعار "LockbitSupp" است.

همانطور که در این نوع اطلاعیه ها مرسوم است، نیروی انتظامی تصاویری از خروشف و همچنین جزئیات عملیات گروهش را منتشر کرد. وزارت دادگستری ایالات متحده خروسف را به چندین جرایم رایانه ای، کلاهبرداری و اخاذی متهم کرد. و در این روند، فدرالها همچنین جزئیاتی را در مورد عملیات گذشته LockBit فاش کردند.

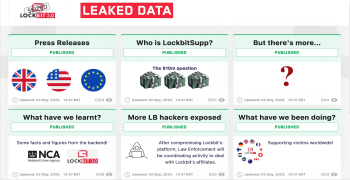

در اوایل سال جاری، مقامات زیرساختهای LockBit و بانکهای اطلاعات این باند را توقیف کردند و جزئیات کلیدی از نحوه عملکرد LockBit را فاش کردند.

امروز، ما جزئیات بیشتری از آنچه فدرالرزروها «یک سازمان جنایتکار عظیم» نامیدند، در اختیار داریم که گاهی به عنوان پرکارترین و مخربترین گروه باجافزار در جهان شناخته میشود.

این چیزی است که ما از کیفرخواست خروشف آموخته ایم.

خروشف نام مستعار دومی داشت: پوتینکراب

رهبر LockBit به طور عمومی با نام مستعار نه چندان تخیلی LockBitSupp شناخته می شد. اما خروشف هویت آنلاین دیگری نیز داشت: پوتینکراب. این کیفرخواست حاوی هیچ اطلاعاتی در مورد دسته آنلاین نیست، اگرچه به نظر می رسد به ولادیمیر پوتین، رئیس جمهور روسیه اشاره دارد. با این حال، در اینترنت، چندین نمایه از یک نام در فلیکر، یوتیوب و ردیت استفاده میکنند، هرچند مشخص نیست که آیا این حسابها توسط خروسف اداره میشوند یا خیر.

LockBit در روسیه نیز به قربانیان حمله کرد

در دنیای جرایم سایبری روسیه، به گفته کارشناسان، یک قانون مقدس و نانوشته وجود دارد: هرکسی را که خارج از روسیه است هک کنید، مقامات محلی شما را تنها خواهند گذاشت. با کمال تعجب، به گفته فدرال رزرو، خروشف و همدستانش "همچنین LockBit را علیه چندین قربانی روسی به کار گرفتند."

باید دید که آیا این بدان معناست که آیا مقامات روسیه به دنبال خروشف خواهند رفت یا خیر، اما حداقل اکنون می دانند که او کیست.

خروشف به دقت وابستگان خود را زیر نظر داشت

عملیات باج افزار مانند LockBit به عنوان باج افزار به عنوان یک سرویس شناخته می شود. این بدان معناست که توسعهدهندگانی هستند که نرمافزار و زیرساخت را ایجاد میکنند، مانند خروشف، و سپس شرکتهای وابستهای هستند که نرمافزار را کار میکنند و به کار میگیرند، قربانیان را آلوده میکنند و باج میگیرند. فدرال رزرو ادعا کرد که شرکت های وابسته حدود 20 درصد از اقدامات خود را به خروسف پرداخت کردند.

دیگر اخبار

پروفسور کامران وفا؛ فیزیکدان برجسته ایرانی در دانشگاه هاروارد که دنیای ذرات را مطالعه میکند

بر اساس کیفرخواست، این مدل کسب و کار به خروشف اجازه می داد تا از نزدیک بر وابستگان خود، از جمله دسترسی به مذاکرات قربانیان و گاهی شرکت در آنها، نظارت کند. خروشف حتی «از همدستان وابسته خود مدارک شناسایی خواست که در زیرساخت های خود نیز نگهداری می کرد». احتمالاً اینگونه بود که مجریان قانون توانستند برخی از وابستگان Lockbit را شناسایی کنند.

Khoroshev همچنین ابزاری به نام StealBit توسعه داد که مکمل باج افزار اصلی بود. این ابزار به شرکتهای وابسته اجازه میداد تا دادههای سرقت شده از قربانیان را در سرورهای Khoroshev ذخیره کنند و گاهی آنها را در سایت رسمی نشت تاریک وب LockBit منتشر کنند.

پرداخت های باج افزار LockBit حدود 500 میلیون دلار بود

LockBit در سال 2020 راهاندازی شد و از آن زمان به بعد، شرکتهای وابسته به آن با موفقیت حداقل حدود 500 میلیون دلار از حدود 2500 قربانی اخاذی کردهاند که شامل «شرکتهای چند ملیتی بزرگ به مشاغل کوچک و افراد میشد، و آنها شامل بیمارستانها، مدارس، سازمانهای غیرانتفاعی، تأسیسات زیرساختی حیاتی و دولت و سازمان های مجری قانون.»

به گفته فدرال رزرو، جدا از پرداختهای باج، LockBit "در سراسر جهان به میلیاردها دلار خسارت وارد کرد،" زیرا این باند عملیات قربانیان را مختل کرد و بسیاری را مجبور به پرداخت خدمات پاسخگویی به حادثه و بازیابی کرد.

خروشف برای شناسایی برخی از وابستگان خود با مقامات تماس گرفت

احتمالاً تکاندهندهترین افشاگریها: در ماه فوریه، پس از اینکه ائتلاف آژانسهای مجری قانون جهانی وبسایت و زیرساختهای LockBit را از بین بردند، خروشف «با مجریان قانون ارتباط برقرار کرد و خدمات خود را در ازای اطلاعات مربوط به هویت [باجافزار] خود ارائه کرد. -a-service] رقبا.»

طبق کیفرخواست، خروشف از مجریان قانون خواسته است که «اسامی دشمنانم را به من بدهند».

ارسال نظر